▒Š╬─═©▀^(gu©░)蹊┐¼F(xi©żn)┤·▓╔ĄVśI(y©©)Ą─▀\(y©┤n)ĀI(y©¬ng)─Ż╩ĮŻ¼š{(di©żo)▓ķ┼c▓╔ĄVąąśI(y©©)ŽÓĻP(gu©Īn)Ą─ŠW(w©Żng)Įj(lu©░)ķgšÖ╣źō¶╗Ņäė(d©░ng)Ż¼┴╦ĮŌ▓╔ĄVąąśI(y©©)├µ┼RĄ─ą┼Žó░▓╚½═■├{Ż¼▓ó╠ß│÷ŠC║ŽĘ└ė∙Į©ūhĪŻ

1 ╣ż┐žąąśI(y©©)├µ┼RĄ─ŠW(w©Żng)Įj(lu©░)╣źō¶

1.1 ßśī”(du©¼)▓╗═¼╣żśI(y©©)ŅI(l©½ng)ė“Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶

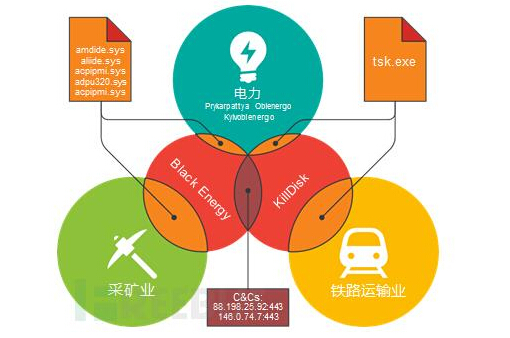

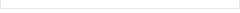

Ž±├┐╠ņöĄ(sh©┤)ō■(j©┤)ą╣┬Č╩┬╝■Ą─ą┬┬äę╗śėŻ¼ßśī”(du©¼)▓╗═¼╣żśI(y©©)ąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶╩┬╝■ūāĄ├įĮüĒ(l©ói)įĮŲš▒ķĪŻAPT╣źō¶╚ńBlackEnergyŻ¼ęčĮø(j©®ng)ė╔įŁ▒Šå╬╝āĄ─╣żśI(y©©)ķgšÖ╗Ņäė(d©░ng)░l(f©Ī)š╣×ķ╩╣╣żśI(y©©)┘Y«a(ch©Żn)įņ│╔ŲŲē─Ą─╬’└Ē╣źō¶ĪŻČ°ō■(j©┤)Ęų╬÷Ż¼BlackEnergy║═Sandworm APT╣źō¶║▄┐╔─▄╩Ūįņ│╔ק┐╦╠mā╔éĆ(g©©)ļŖšŠį┌2015─Ļ12į┬░l(f©Ī)╔·öÓļŖĄ─įŁę“ĪŻBlackEnergy║═É║ęŌ▄ø╝■Killdisk▀Ć▒╗░l(f©Ī)¼F(xi©żn)į°įćłDī”(du©¼)ק┐╦╠mę╗╝ęĄVśI(y©©)╣½╦Š║═┤¾ą═ĶF┬Ę▀\(y©┤n)ĀI(y©¬ng)╔╠░l(f©Ī)ŲŠW(w©Żng)Įj(lu©░)╣źō¶ĪŻŽ┬łD×ķBlackEnergy ╣źō¶Å──▄į┤ŅI(l©½ng)ė“Ž“Ųõ╦³ąąśI(y©©)Ą─═■├{č▌ūāĪŻ

łD1 BlackEnergy ╣źō¶Ą─═■├{č▌ūā

BlackEnergy ░Ė└²▒Ē├„APT╣źō¶▓╗āH─▄ØB═ĖĄĮĮM┐Śā╚(n©©i)▓┐▀Ć─▄Ž±╬õŲ„ę╗śėįņ│╔┘Y«a(ch©Żn)ōp╩¦ĪŻ

ė╔ė┌’L(f©źng)ļU(xi©Żn)┤µį┌ė┌Ė„╣ż┐žąąśI(y©©)Ą─š¹¾w╣®æ¬(y©®ng)µ£▀^(gu©░)│╠Ż¼░³└©Ż║įŁ▓─┴Ž▓╔╝»ĪóųŲįņ║═╔·«a(ch©Żn)Īó╬’┴„ĪóÄņ(k©┤)┤µĪó┼õ╦═Ą╚Ż¼ŠW(w©Żng)Įj(lu©░)╣źō¶ī”(du©¼)╣®æ¬(y©®ng)µ£Ą─╚╬║╬Łh(hu©ón)╣Ø(ji©”)Č╝Ģ■(hu©¼)įņ│╔┘Y«a(ch©Żn)║═Įø(j©®ng)Ø·(j©¼)ōp╩¦ĪŻ╚ńĮ±Ż¼╬õŲ„╗»Ą─APT╣źō¶╩Ū▓╗╚▌║÷ęĢĄ─ĪŻ

╗ž╩ū░l(f©Ī)╔·▀^(gu©░)Ą─ŠW(w©Żng)Įj(lu©░)ķgšÖ╣źō¶╗Ņäė(d©░ng)Ż¼¤o(w©▓)ę╗▓╗╩Ūį┌║┌┐═Īóć°(gu©«)╝ęų¦│ų╣źō¶š▀Īó╔╠śI(y©©)Ėé(j©¼ng)ĀÄ(zh©źng)ī”(du©¼)╩ų║═ĘĖū’ĮM┐Śų«ķgĄ─└¹ęµĮ╗Õe(cu©░)ąą×ķĪŻ▀@ą®ŠW(w©Żng)Įj(lu©░)╣źō¶╗Ņäė(d©░ng)─┐ś╦(bi©Īo)╔µ╝░Ė„ĘNąąśI(y©©)Ż¼░³└©öĄ(sh©┤)ō■(j©┤)Ūķł¾(b©żo)Ė`╚Ī(Red October)Īó─▄į┤įO(sh©©)╩®ė▓▒P(p©ón)äh│²(Shamoon)Īó║╦įO(sh©©)╩®ŲŲē─(Stuxnet)ĄĮūŅĮ³Ą─░l(f©Ī)ļŖįO(sh©©)╩®ŲŲē─(BlackEnergy)ĪŻ

1.2 ×ķ╩▓├┤╣żśI(y©©)ąąśI(y©©)╚▌ęū╩▄ĄĮŠW(w©Żng)Įj(lu©░)╣źō¶Ż┐

Ė▀Č╚╝»ųą╗»Ą─▓┘ū„─Ż╩Į╩Ū▓╗═¼╣żśI(y©©)ąąśI(y©©)ųąĄ─▒Ī╚§ļ[╗╝ų«ę╗ĪŻ▓┘ū„╝╝ąg(sh©┤)(OT)═©▀^(gu©░)ė▓╝■╗“▄ø╝■Öz£y(c©©)╗“ų▒Įė▒O(ji©Īn)£y(c©©)/┐žųŲ╬’└ĒįO(sh©©)éõĪó▀^(gu©░)│╠║═╩┬╝■ūā╗»ĪŻį┌╚½Ū“Įø(j©®ng)Ø·(j©¼)Ėé(j©¼ng)ĀÄ(zh©źng)╝ż┴ęĄ─Į±╠ņŻ¼OT╗“ITąąśI(y©©)Ą─╔·«a(ch©Żn)┐žųŲĪóĻP(gu©Īn)µI┘Y«a(ch©Żn)╣▄└ĒĪó╬’┴„Ą╚▀^(gu©░)│╠Ą─Ė▀Č╚š¹║Ž║═ųŪ─▄╗»Ż¼╩ŪĮM┐ŚÖC(j©®)śŗ(g©░u)ąĶꬥ─ūŅ╝č

╣®æ¬(y©®ng)µ£╣▄└Ē─Ż╩ĮĪŻ

OT║═ITā╔▓┐Ęų╝╝ąg(sh©┤)▓┐╝■Ą─š¹║ŽŻ¼│╔×ķ┴╦ŠW(w©Żng)Įj(lu©░)ĘĖū’ĘųūėĄ─ų„ę¬─┐ś╦(bi©Īo)ĪŻį┌║▄ČÓĮM┐ŚÖC(j©®)śŗ(g©░u)ųąŻ¼░▓╚½Ę└ūo(h©┤)▓╗ē“Ą─OT╗∙ĄA(ch©│)įO(sh©©)╩®╩ŪūŅęū╩▄ŠW(w©Żng)Įj(lu©░)╣źō¶Ą─▓┐ĘųŻ¼Č°Ūę╦³éāĄ─ITĮŌøQĘĮ░ĖĖ∙▒Š▓╗─▄▀mæ¬(y©®ng)┐žųŲŽĄĮy(t©»ng)Ż¼╚ńSCADAĪŻ│²┤╦ų«═ŌŻ¼ę╗ą®ą┬┼d╝╝ąg(sh©┤)Ż¼╚ń

įŲėŗ(j©¼)╦ŃĪó┤¾öĄ(sh©┤)ō■(j©┤)Ęų╬÷Īó

╬’┬ō(li©ón)ŠW(w©Żng)╩╣Į±╠ņĄ─ĮM┐ŚÖC(j©®)śŗ(g©░u)├µ┼RĖ³ČÓĖ³Å═(f©┤)ļsĄ─░▓╚½╠¶æ(zh©żn)ĪŻ║å(ji©Żn)å╬Ąžšf(shu©Ł)Ż¼╣ż┐žąąśI(y©©)╝»ųą╗»ĮoŠW(w©Żng)Įj(lu©░)╔·æB(t©żi)ŽĄĮy(t©»ng)ę²╚ļ┴╦╚½ą┬║═╬┤ų¬Ą─┬®Č┤ĪŻ

2 ▓╔ĄVąąśI(y©©)

2.1 ¼F(xi©żn)┤·▓╔ĄVū„śI(y©©)

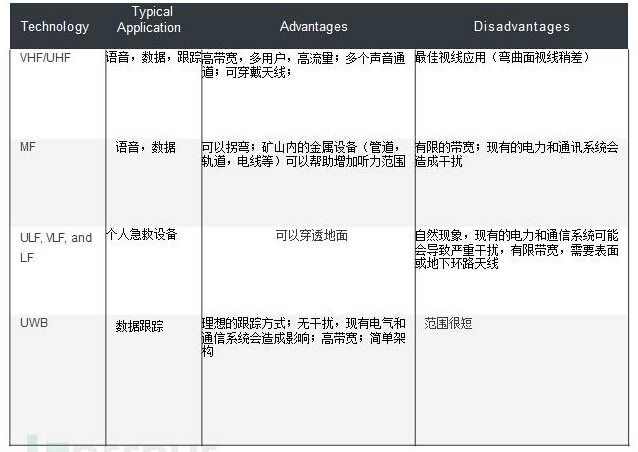

▓╔ĄVū„śI(y©©)░³└©ā╔éĆ(g©©)ų„ę¬╗Ņäė(d©░ng)Ż║ĄV╩»ķ_(k©Īi)▓╔ĪóĄV╬’╝ė╣ż(Å─ĄV╩»ųą╠ß╔²║═╗ž╩šĮī┘║═ĄV╬’)

2.2 ķ_(k©Īi)░l(f©Ī)ĄV╔Į

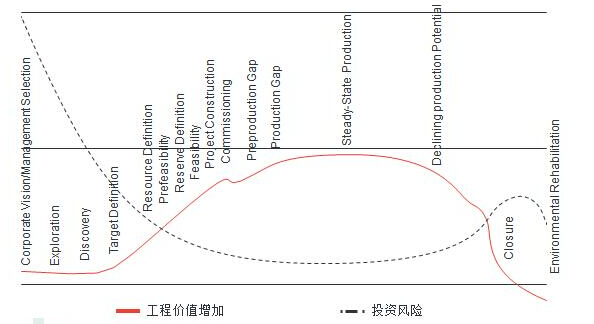

ūR(sh©¬)äe║═ķ_(k©Īi)░l(f©Ī)ĄV╔Į╩Ūę╗éĆ(g©©)┬■ķL(zh©Żng)Č°░║┘FĄ─▀^(gu©░)│╠Ż¼╔µ╝░┐▒╠ĮĪó░l(f©Ī)¼F(xi©żn)Īó┐╔ąąąį蹊┐║═Į©įO(sh©©)ĪŻŽ┬├µĖ┼─ŅłD’@╩Š┴╦ĄV╔ĮÅ─ķ_(k©Īi)░l(f©Ī)ĄĮł¾(b©żo)ÅU╦∙ėąļAČ╬Ą─ār(ji©ż)ųĄµ£▀^(gu©░)│╠Ż║

łD2 ĄV╔Įķ_(k©Īi)▓╔Ė„ļAČ╬ār(ji©ż)ųĄ┼c’L(f©źng)ļU(xi©Żn)Ūķør

2.3 ĄVśI(y©©)ūįäė(d©░ng)╗»

Į±╠ņŻ¼ĄV╔Į░▓╚½ĪóĮĪ┐Ą┴óĘ©Īó╝╝ąg(sh©┤)▀M(j©¼n)▓Į║═┼Óė¢(x©┤n)£p╔┘┴╦▓╔ĄV╦└═÷║═╩▄é¹Ą─’L(f©źng)ļU(xi©Żn)ĪŻūįäė(d©░ng)╗»╩Ū╠ßĖ▀ĄVŠ«░▓╚½ąįĄ─ĻP(gu©Īn)µIę“╦žŻ¼╦³╚Ī┤·┴╦╬ŻļU(xi©Żn)ĪóųžÅ═(f©┤)║═ä┌äė(d©░ng)├▄╝»ą═╚╬äš(w©┤)ĪŻČ°ī”(du©¼)▓╔ĄVūįäė(d©░ng)įO(sh©©)éõ║═╣ż╦ć░l(f©Ī)ŲĄ─ŠW(w©Żng)Įj(lu©░)╣źō¶īóĢ■(hu©¼)ī”(du©¼)ĄVśI(y©©)░▓╚½įņ│╔═■├{ĪŻ

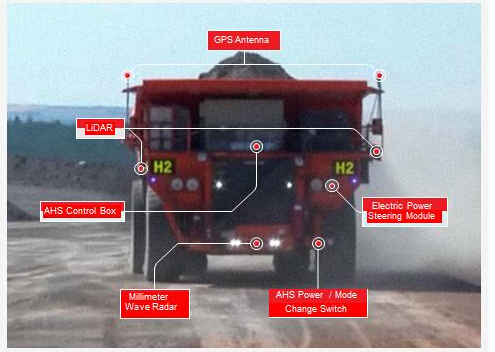

ĄV╔Įūįäė(d©░ng)╗»įO(sh©©)éõ╚ń╚½Ū“Č©╬╗ŽĄĮy(t©»ng)(GPS)Īó▀bĖąĪó¤o(w©▓)ŠĆ(xi©żn)═©ą┼Īó║═Ė▀╦┘ļŖą┼═©ėŹĄ╚ĪŻ└²╚ńŻ║

łD3 ╚š┴óųŪ─▄▀\(y©┤n)▌öŽĄĮy(t©»ng)Ż©AHSŻ®

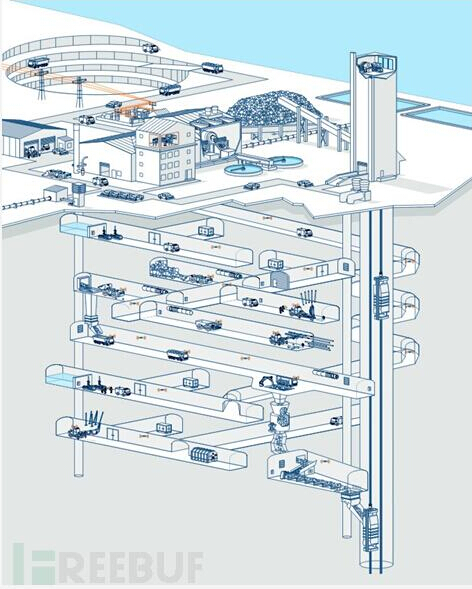

łD4 ░─┤¾└¹üå▒ž║═▒ž═žĄVśI(y©©)╣½╦ŠŠC║Ž┐žųŲųąą─

łD5 ĄVŠ«ĄžŽ┬¤o(w©▓)ŠĆ(xi©żn)═©ą┼╩ŠęŌłD

łD6 ĄV╔Į▓╔ĄV═©ą┼╝╝ąg(sh©┤)ĘĮ╩Į

2.4 ĄVśI(y©©)Įø(j©®ng)Ø·(j©¼)ę“╦ž

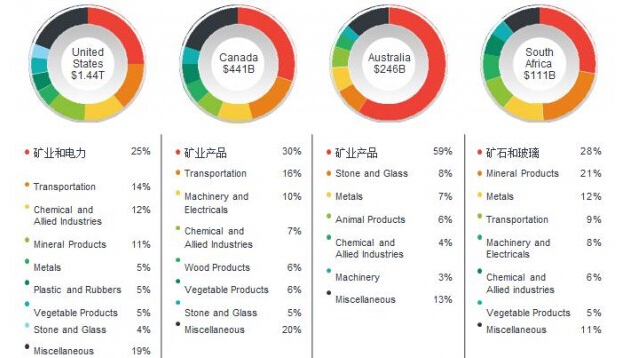

ĄVśI(y©©)Įø(j©®ng)Ø·(j©¼)╩Ūė░Ēæć°(gu©«)╝ęĮø(j©®ng)Ø·(j©¼)Ą─ę╗éĆ(g©©)ĻP(gu©Īn)µIę“╦žŻ¼«ö(d©Īng)╚╗Ż¼ļSų«Č°üĒ(l©ói)Ą─ę▓┐╔─▄ėąŠW(w©Żng)Įj(lu©░)╣źō¶ĪŻŽ┬łD’@╩Š┴╦▓┐Ęųć°(gu©«)╝ęī”(du©¼)ć°(gu©«)├±Įø(j©®ng)Ø·(j©¼)š╝ėąųžę¬Ąž╬╗Ą─ų„ę¬│÷┐┌ĒŚ(xi©żng)─┐Ż¼ŲõųąĄVśI(y©©)ąąśI(y©©)×ķ│÷┐┌ų¦ų∙ąąśI(y©©)ĪŻ

łD7 2013─Ļ├└ć°(gu©«)Īó╝ė─├┤¾Īó░─┤¾└¹üå║═─ŽĘŪĄ─ų„ę¬╔╠ŲĘ│÷┐┌┴┐

3 ßśī”(du©¼)▓╔ĄVąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶═■├{

3.1 ×ķ╩▓├┤▓╔ĄVąąśI(y©©)Ģ■(hu©¼)│╔×ķŠW(w©Żng)Įj(lu©░)╣źō¶Ą──┐ś╦(bi©Īo)Ż┐

įŁę“1 ½@╚ĪėąĖé(j©¼ng)ĀÄ(zh©źng)ā×(y©Łu)ä▌(sh©¼)Ą─ūŅą┬╝╝ąg(sh©┤)ų¬ūR(sh©¬)║═Ūķł¾(b©żo)

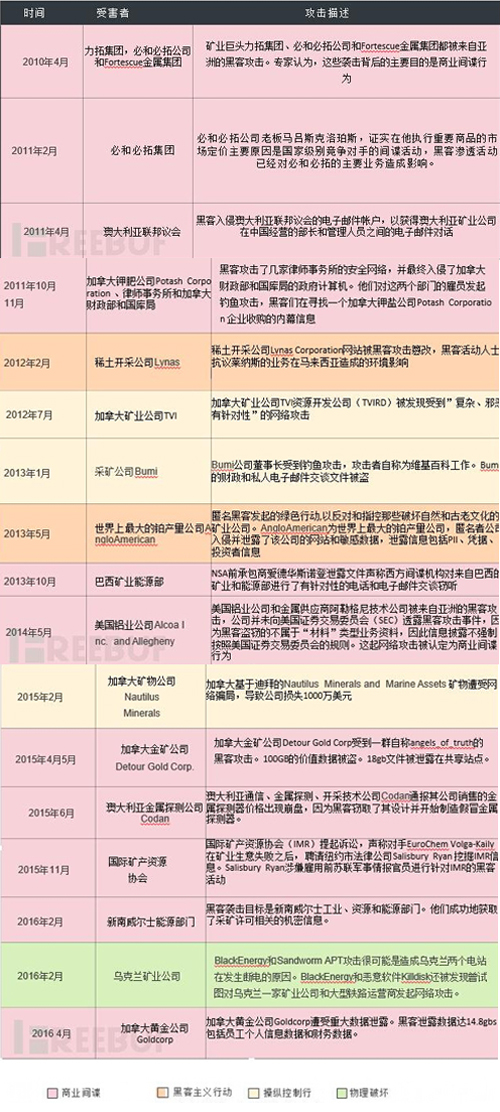

ßśī”(du©¼)▓╔ĄVąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)ų„ę¬╩Ū×ķ┴╦┤_▒Ż└¹ęµ╝»łF(tu©ón)½@Ą├ūŅą┬Ą─╝╝ąg(sh©┤)ų¬ūR(sh©¬)║═Ūķł¾(b©żo)Ż¼╩╣╦¹éā─▄ē“▒Ż│ųĖé(j©¼ng)ĀÄ(zh©źng)ā×(y©Łu)ä▌(sh©¼)Ż¼▓óį┌╚½Ū“┤¾ū┌╔╠ŲĘĮ╗ęū╩ął÷(ch©Żng)ųą┼Ņ▓¬░l(f©Ī)š╣ĪŻ

(1) ī”(du©¼)Įī┘║═ĄV«a(ch©Żn)Ą─Č©ār(ji©ż)öĄ(sh©┤)ō■(j©┤)╩ŪŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)ßśī”(du©¼)ĄVśI(y©©)ąąśI(y©©)Ą─Ė`╚Ī─┐ś╦(bi©Īo)ų«ę╗ĪŻ╚ń╣¹ī”(du©¼)╩ųōĒėąĄVśI(y©©)ā╚(n©©i)─╗Č©ār(ji©ż)öĄ(sh©┤)ō■(j©┤)ą┼ŽóŠ═┐╔ęįį┌Ė▀ār(ji©ż)Ėé(j©¼ng)ĀÄ(zh©źng)ųą▓┘┐v╩ął÷(ch©Żng)Į╗ęūŻ¼╗“┼c┘I(m©Żi)ĘĮģf(xi©”)╔╠Ė³║├Ą─╩š┘Å(g©░u)ār(ji©ż)Ė±Ż¼╗“╩ŪĖ─ūā╩š┘Å(g©░u)Śl┐ŅĄ╚Ą╚ ĪŻ┴Ē═ŌŻ¼ĄVśI(y©©)┐═æ¶(h©┤)ą┼ŽóöĄ(sh©┤)ō■(j©┤)ę▓╩ŪŠW(w©Żng)Įj(lu©░)╣źō¶Ą─ę╗éĆ(g©©)ųžę¬─┐ś╦(bi©Īo)Ż¼Ėé(j©¼ng)ĀÄ(zh©źng)ī”(du©¼)╩ų┐╔ęį└¹ė├▒╗▒IĄ─┐═æ¶(h©┤)ą┼ŽóüĒ(l©ói)▓┘┐v╬┤üĒ(l©ói)Ą─ĄVśI(y©©)Į╗ęūĪŻ

(2) ų¬ūR(sh©¬)«a(ch©Żn)ÖÓ(qu©ón)(IP)╚ń╔·«a(ch©Żn)ĘĮĘ©Īó▀xĄVĘĮĘ©Īó╗»╣żĘĮ╩ĮĪóČ©ųŲ▄ø╝■Ą╚Ż¼ę▓╩ŪŠW(w©Żng)Įj(lu©░)ĘĖū’Ęųūėėą└¹┐╔łDĄ──┐ś╦(bi©Īo)ĪŻų¬ūR(sh©¬)«a(ch©Żn)ÖÓ(qu©ón)▒IĖ`┐╔ęį┤¾┤¾ĮĄĄ═蹊┐ķ_(k©Īi)░l(f©Ī)│╔▒ŠŻ¼ę╗éĆ(g©©)ą┬Ą─Ąž└ūĪŻć°(gu©«)╝ę╝ē(j©¬)ŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)═©│Żßśī”(du©¼)ų¬ūR(sh©¬)«a(ch©Żn)ÖÓ(qu©ón)Ą─Ė`╚ĪŻ¼ų«║¾Ż¼╦¹éā┐╔ęįīó▀@ą®╝╝ąg(sh©┤)ų¬ūR(sh©¬)▐D(zhu©Żn)ęŲæ¬(y©®ng)ė├ĄĮŲõć°(gu©«)╝ę▓╔ĄVąąśI(y©©)ųąĪŻ

(3) «ö(d©Īng)Ū░Ż¼ĄVśI(y©©)ąąśI(y©©)Ą─ć°(gu©«)╝ę╝ē(j©¬)äeŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)įĮüĒ(l©ói)įĮī”(du©¼)ų╬└ĒĘĮĘ©ĪóøQ▓▀ĪóŲ¾śI(y©©)Ė▀╣▄š■▓▀ųŲČ©▀^(gu©░)│╠Ą╚Ėą┼d╚żŻ¼▀@╩Ūę“?y©żn)ķ┴╝║├Ą─øQ▓▀║═ų╬└ĒĘĮĘ©╩Ū╚╬║╬▓╔ĄVū„śI(y©©)│╔╣”Ą─ĻP(gu©Īn)µIŻ¼▀@ą®ėąė├Ą─øQ▓▀║═ĘĮĘ©┐╔ęį║▄║├Ąžæ¬(y©®ng)ė├ĄĮ╦¹ć°(gu©«)Ą─▓╔ĄVąąśI(y©©)ųąĪŻ

(4) Ąž┘|(zh©¼)īW(xu©”)╝ęį┌┐▒╠ĮļAČ╬Ęų╬÷┤_šJ(r©©n)ą┬ĄV┤▓«a(ch©Żn)╔·Ą─┤¾öĄ(sh©┤)ō■(j©┤)╝»╩ŪĘŪ│Ż░║┘FĄ─Ż¼▀@╩ŪĄVśI(y©©)╣½╦Š│ų└m(x©┤)į÷ķL(zh©Żng)║═│╔╣”Ą─ĻP(gu©Īn)µIŻ¼«ö(d©Īng)╚╗Ż¼▀@ę▓╩ŪŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)Ą──┐ś╦(bi©Īo)ų«ę╗ĪŻ

(5) į┌║Ž▓ó╗“╩š┘Å(g©░u)śI(y©©)äš(w©┤)ųąŻ¼ĄV╩»ā”(ch©│)┴┐║═╔·«a(ch©Żn)öĄ(sh©┤)ō■(j©┤)╩ŪŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)Ą─ų„ę¬─┐ś╦(bi©Īo)Ż¼▀@ą®ā╚(n©©i)─╗ą┼Žó╩ŪĮĄĄ═╩š┘Å(g©░u)ār(ji©ż)ųĄ║═│╔╣”Ėé(j©¼ng)ś╦(bi©Īo)Ą─ĻP(gu©Īn)µIĪŻ▓╔ĄVśI(y©©)š²│»ų°Ųš▒ķĪó│¼┤¾ą═ĪóĖ▀ćŹ╬╗║═│¼ÖC(j©®)ąĄ╗»Ą─ĘĮŽ“░l(f©Ī)š╣ĪŻ▀@╩╣Ą├ąĪęÄ(gu©®)─ŻĄ─▓╔ĄVśI(y©©)äš(w©┤)į┌Įø(j©®ng)Ø·(j©¼)╔Ž▓╗┐╔ąąī¦(d©Żo)ų┬Ą╣ķ]Īó╝µ▓ó║═╩š┘Å(g©░u)ĪŻĄV╔Įār(ji©ż)ųĄĄ─Ė∙▒ŠüĒ(l©ói)į┤╩ŪŲõØōį┌Ą─ĄV«a(ch©Żn)ā”(ch©│)┴┐ĪŻ

(6) ├║ĄV▒O(ji©Īn)┐žŽĄĮy(t©»ng)ė├ė┌╔·«a(ch©Żn)▒O(ji©Īn)┐žĪóįO(sh©©)éõĀŅæB(t©żi)▒O(ji©Īn)£y(c©©)Īó░▓╚½║═Łh(hu©ón)Š│▒O(ji©Īn)£y(c©©)ĪŻėąĮy(t©»ng)ę╗Ą─ł¾(b©żo)Ėµæ¬(y©®ng)ė├│╠ą“üĒ(l©ói)š¹└ĒĪó╠Ä└Ē║═’@╩ŠüĒ(l©ói)ūį▓╗═¼├║ĄV▒O(ji©Īn)┐žŽĄĮy(t©»ng)Ą─ą┼ŽóĪŻÅ─├┐éĆ(g©©)▒O(ji©Īn)┐žŽĄĮy(t©»ng)Įė╩šĄĮĄ─öĄ(sh©┤)ō■(j©┤)▒╗Ę┤üĄĮę╗éĆ(g©©)ųąčļöĄ(sh©┤)ō■(j©┤)Äņ(k©┤)ū„▀M(j©¼n)ę╗▓Į╠Ä└Ē║═’@╩ŠŻ¼▀@ą®ł¾(b©żo)ĖµöĄ(sh©┤)ō■(j©┤)Äņ(k©┤)╩ŪŠW(w©Żng)Įj(lu©░)ū’ĘĖėąār(ji©ż)ųĄĄ─ķgšÖ╗Ņäė(d©░ng)Ą──┐ś╦(bi©Īo)Ż¼ę“?y©żn)ķ╦¹éā╠ß╣®┴╦▓╔ĄVū„śI(y©©)Ą─īŹ(sh©¬)Ģr(sh©¬)ĀŅæB(t©żi)Ė³ą┬ĪŻ

įŁę“2 ŠW(w©Żng)Įj(lu©░)╣źō¶┐╔ęįŽ„╚§ę╗éĆ(g©©)ć°(gu©«)╝ęĄ─Įø(j©®ng)Ø·(j©¼)░l(f©Ī)š╣

ŠW(w©Żng)Įj(lu©░)╣źō¶╗Ņäė(d©░ng)┐╔ė├ė┌īŹ(sh©¬)╩®Š½ą─▓▀äØĄ─æ(zh©żn)┬į╗“ł¾(b©żo)Å═(f©┤)┤“ō¶äeć°(gu©«)ĻP(gu©Īn)µIĮø(j©®ng)Ø·(j©¼)¾wŻ║

(1) Ė▀│╔▒Š║═ķL(zh©Żng)ų▄Ų┌Ą─▓╔ĄVū„śI(y©©)Ģ■(hu©¼)ī¦(d©Żo)ų┬╝╝ąg(sh©┤)Ė’ą┬┬╩▌^Ą═Ż¼ś╦(bi©Īo)£╩(zh©│n)║═įO(sh©©)éõ╔²╝ē(j©¬)▒╗ęĢ×ķ▓╗▒žę¬Ą─╔·«a(ch©Żn)╗Ņäė(d©░ng)Ż¼▀@ę▓ęŌ╬Čų°▓╔ĄVū„śI(y©©)╩╣ė├Ą─įO(sh©©)éõ║══©ą┼ģf(xi©”)ūh╚▌ęū╩▄ĄĮŠW(w©Żng)Įj(lu©░)╣źō¶ĪŻ

(2) ė╔ŠW(w©Żng)Įj(lu©░)╣źō¶╗“Ųõ╦³įŁę“įņ│╔▓╔ĄVū„śI(y©©)µ£ų„ę¬įO(sh©©)╩®(ļŖ┴”Īó╦«Īó▓±ė═ÖC(j©®)║═┐šÜŌē║┐sÖC(j©®))Ą─ųąöÓ╗“ŲŲē─Ż¼īóĢ■(hu©¼)╩╣▓╔ĄVū„śI(y©©)░c»łĪŻļŖ┴”Īó╦«Īó▓±ė═ÖC(j©®)║═┐šÜŌē║┐s╩Ū▓╔ĄVū„śI(y©©)µ£ųąĄ─╦─ĘNųžę¬įO(sh©©)éõĪŻ

(3) ūįäė(d©░ng)╗»╩Ū╚Ī┤·╬ŻļU(xi©Żn)ĪóųžÅ═(f©┤)║═├▄╝»ą═╚╬äš(w©┤)▓ó╠ßĖ▀ĄVŠ«░▓╚½ąįĄ─ĻP(gu©Īn)µIę“╦žĪŻßśī”(du©¼)ūįäė(d©░ng)╗»▓╔ĄVįO(sh©©)éõ║═▀^(gu©░)│╠Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶īóĢ■(hu©¼)ī”(du©¼)░▓╚½ū„śI(y©©)ą╬│╔═■├{ĪŻ

(4) ė╔ŠW(w©Żng)Įj(lu©░)╣źō¶ę²ŲĄ─╚╬║╬ī”(du©¼)▓╔ĄVūįäė(d©░ng)╗»įO(sh©©)éõĄ─Ė╔ö_║═ė░ĒæŻ¼┐╔─▄ī¦(d©Żo)ų┬▓╔ĄVū„śI(y©©)░c»łŻ¼▓óįņ│╔įO(sh©©)éõܦē─║═Įø(j©®ng)Ø·(j©¼)ōp╩¦ĪŻ

(5) ĄV╬’╝ė╣ż▀^(gu©░)│╠╩Ūė╔ICSŽĄĮy(t©»ng)▀M(j©¼n)ąąūįäė(d©░ng)║═░ļūįäė(d©░ng)╗»┐žųŲŻ¼īŹ(sh©¬)¼F(xi©żn)ĄV«a(ch©Żn)┴┐ūŅ┤¾╗»Ą─▓┘ū„▓Į¾EŻ¼╦∙ęįĄV╬’╝ė╣żįO(sh©©)éõė╔ė┌ICSĄ─░▓╚½’L(f©źng)ļU(xi©Żn)ę▓╚▌ęū╩▄ĄĮŠW(w©Żng)Įj(lu©░)╣źō¶ĪŻ

(6) ▓╔ĄVŠC║Ž┐žųŲųąą─ROCū„×ķ¼F(xi©żn)┤·▓╔ĄVū„śI(y©©)Ą─╔±Įø(j©®ng)ųąśąŻ¼ROCå╬³c(di©Żn)╣╩šŽ┐╔ęįī¦(d©Żo)ų┬š¹éĆ(g©©)▓╔ĄVū„śI(y©©)░c»łŻ¼╦∙ęįŻ¼ßśī”(du©¼)ROCĄ─ŲŲē─/ܦē─ę▓╩ŪŠW(w©Żng)Įj(lu©░)ĘĖū’ĘųūėĄ──┐ś╦(bi©Īo)ĪŻ

(7) Ą┌╚²ĘĮ╣®æ¬(y©®ng)╔╠║═│ą░³╔╠╚▒╔┘š²ęÄ(gu©®)Ą─░▓╚½Ę└ūo(h©┤)▓▀┬įŻ¼Ą½ģsį┌╚š│Ż▓╔ĄVū„śI(y©©)ųą░l(f©Ī)ō]ų°ųžę¬ū„ė├Ż¼╦∙ęį▀@ę▓╩Ūī¦(d©Żo)ų┬ŠW(w©Żng)Įj(lu©░)╣źō¶Ą─Øōį┌═ŠÅĮĪŻ

įŁę“3 é„Įy(t©»ng)Ą─öĄ(sh©┤)ō■(j©┤)Ė`╚ĪŻ¼╚ńéĆ(g©©)╚╦╔ĒĘ▌ą┼ŽóĪóžö(c©ói)äš(w©┤)öĄ(sh©┤)ō■(j©┤)║═├▄┤aæ{ō■(j©┤)Ą╚

ĄVśI(y©©)╣½╦Šę▓š²įŌ╩▄öĄ(sh©┤)ō■(j©┤)ą╣┬Č═■├{Ż¼╔µ╝░ĄĮ╦∙ėąŅÉ(l©©i)ą═Ą─┤¾ąĪŲ¾śI(y©©)ĪŻ┤¾▓┐Ęų?j©½n)?sh©┤)ō■(j©┤)ą╣┬Č╩┬╝■Ą──┐Ą─╩ŪĖ`╚ĪéĆ(g©©)╚╦╔ĒĘ▌ą┼Žó(PII)Īóžö(c©ói)äš(w©┤)öĄ(sh©┤)ō■(j©┤)║═├▄┤aæ{ō■(j©┤)Ą╚ĪŻ

(1) éĆ(g©©)╚╦╔ĒĘ▌ą┼Žó(PII)┐╔ė├ė┌╠ßĮ╗╔ĒĘ▌Ų█įpĪó╠ō╝┘╝{ČÉ╔Ļł¾(b©żo)Īó╔Ļšł(q©½ng)┘J┐Ņ╗“ą┼ė├┐©Īóūóāį(c©©)╠ō╝┘┘~æ¶(h©┤)Īó│÷╩█ĮoĀI(y©¬ng)õN(xi©Īo)╣½╦ŠŻ¼╗“░l(f©Ī)Ų└¼╗°Ó]╝■║═ŠW(w©Żng)Įj(lu©░)ß׶~(y©▓)╣źō¶ĪŻ

(2) žö(c©ói)äš(w©┤)öĄ(sh©┤)ō■(j©┤)┐╔ęįė├üĒ(l©ói)ųŲū„é╬įņĄ─ą┼ė├┐©Īóų¦ĖČ┘~å╬Ż¼▀M(j©¼n)ąąŠW(w©Żng)╔ŽŲ█įpĮ╗ęūŻ¼Å─╩▄║”š▀Ńyąą┘~æ¶(h©┤)▐D(zhu©Żn)ęŲ┘Y«a(ch©Żn)ĪŻ

(3) ├▄┤aæ{ō■(j©┤)┐╔ė├ė┌Ė`╚ĪéĆ(g©©)╚╦ą┼ŽóĪóķ_(k©Īi)š╣ķgšÖ╗Ņäė(d©░ng)Ż¼╗“░l(f©Ī)Ų└¼╗°Ó]╝■║═ŠW(w©Żng)Įj(lu©░)ß׶~(y©▓)╣źō¶ĪŻ

(4) į┌ł¾(b©żo)Å═(f©┤)ąį╣źō¶╗“║┌┐═ų„┴xąą×ķųąŻ¼▒I╚ĪöĄ(sh©┤)ō■(j©┤)ę▓▒╗ė├üĒ(l©ói)├{Ų╚╩▄║”š▀└š╦„┌HĮĪŻ

įŁę“4 ĄV╔Įįņ│╔Ą─Łh(hu©ón)Š│╬█╚Š

ę╗ą®Łh(hu©ón)▒Ż╗Ņäė(d©░ng)╚╦╩┐┬ĢĘQ(ch©źng)ĄVśI(y©©)╣½╦Šī”(du©¼)Łh(hu©ón)Š│Īóę░╔·äė(d©░ng)╬’Ś½ŽóĄž║═Ųõ╦³ĘĮ├µįņ│╔ŲŲē─║═ė░ĒæŻ¼│÷ė┌▀@śėĄ─ō·(d©Īn)æn(y©Łu)Ż¼╦¹éā┐╔─▄Ģ■(hu©¼)▓╔╚Īßśī”(du©¼)ĄVśI(y©©)╣½╦ŠĄ─ł¾(b©żo)Å═(f©┤)ąą×ķĪŻ

3.2 ßśī”(du©¼)▓╔ĄVąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)═■├{ŅÉ(l©©i)ą═Ż┐

(1) ć°(gu©«)╝ę╝ē(j©¬)äeĄ─ŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)

ŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)įĮüĒ(l©ói)įĮ│╔×ķć°(gu©«)╝ęķg½@╚ĪŪķł¾(b©żo)Ą─ų„ę¬╩ųČ╬ĪŻ░l(f©Ī)▀_(d©ó)ć°(gu©«)╝ęĄ─ŠW(w©Żng)Įj(lu©░)įO(sh©©)éõęįŲõÅ═(f©┤)ļsĪóļ[╔Ē║═▓╗ęū▓ņėX(ju©”)Ą─ĘĮ╩Įį┌ÖC(j©®)śŗ(g©░u)ĮM┐Śā╚(n©©i)▓┐╩š╝»é„▌ööĄ(sh©┤)ō■(j©┤)Ż╗░l(f©Ī)š╣ųąć°(gu©«)╝ęš²į┌╩╣ė├ŠW(w©Żng)Įj(lu©░)ķgšÖ╗Ņäė(d©░ng)ū„×ķę╗ĘN┐ņ╦┘║═Įø(j©®ng)Ø·(j©¼)Ą─ĘĮ╩ĮŻ¼üĒ(l©ói)į÷╝ėŪķł¾(b©żo)╩š╝»─▄┴”ĪŻ

(2) ėąĮM┐ŚŠW(w©Żng)Įj(lu©░)ĘĖū’ĮM┐Ś

ŠW(w©Żng)Įj(lu©░)ĘĖū’ĮM┐ŚĄ─╚ļŪų┐╔Ęų×ķā╔ŅÉ(l©©i)Ż║Ą┌ę╗ŅÉ(l©©i)╩Ūė╔ĘĖū’łF(tu©ón)╗’Ė`╚Ī│÷╩█├¶Ėąą┼Žó║═╝ė├▄╬─╝■▓óę¬Ū¾┌HĮŻ¼╗“╚ĪĄ├ļŖ─X┐žųŲÖÓ(qu©ón)Ž▐ūā│╔Į®╩¼ŠW(w©Żng)Įj(lu©░)Ą╚Ż╗Ą┌Č■ŅÉ(l©©i)╩Ūš■Ė«╣═é“ŠW(w©Żng)Įj(lu©░)ĘĖū’łF(tu©ón)╗’▀M(j©¼n)ąąķgšÖ╗Ņäė(d©░ng)Ż¼╗“?q©▒)Ź╩®ķ_(k©Īi)š╣š■ų╬ŲŲē─║═ܦē─ŅÉ(l©©i)Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶Ż¼į┌▒╗░l(f©Ī)¼F(xi©żn)ų«║¾Ż¼┐╔ęį▒Ż│ųʱšJ(r©©n)┴ół÷(ch©Żng)ĪŻ│÷ė┌└¹ęµįŁę“Ż¼▀@ā╔ŅÉ(l©©i)ĘĖū’ĘĮ╩Įę▓┐╔─▄│÷¼F(xi©żn)Į╗▓µĪŻ

(3) Ėé(j©¼ng)ĀÄ(zh©źng)ī”(du©¼)╩ų

Ėé(j©¼ng)ĀÄ(zh©źng)ī”(du©¼)╩ų╗źŽÓÅ─╩┬ķgšÖ╗Ņäė(d©░ng)Ż¼┐╔ęįūĘ╦▌ĄĮ╔╠ŲĘ┘Q(m©żo)ęūĄ─Ųį┤Ģr(sh©¬)Ų┌ĪŻĖé(j©¼ng)ĀÄ(zh©źng)ī”(du©¼)╩ųėą┼d╚żĄ─ą┼Žó░³└©ų¬ūR(sh©¬)«a(ch©Żn)ÖÓ(qu©ón)Īó╔·«a(ch©Żn)ĘĮĘ©Īó╔·«a(ch©Żn)─▄┴”ĪóČ©ār(ji©ż)ą┼ŽóĪó┐═æ¶(h©┤)ą┼ŽóĄ╚ĪŻį┌śOČ╦ŪķørŽ┬Ż¼×ķ½@Ą├Ė³ÅŖ(qi©óng)┤¾Ą─╩ął÷(ch©Żng)┴óūŃ³c(di©Żn)Ż¼Ėé(j©¼ng)ĀÄ(zh©źng)ī”(du©¼)╩ų┐╔─▄Ģ■(hu©¼)░l(f©Ī)ŲŲŲē─╗“ܦē─ąįĄ─ŠW(w©Żng)Įj(lu©░)╣źō¶ĪŻ

(4) ║┌┐═ų„┴x╗Ņäė(d©░ng)š▀

║┌┐═ų„┴x╗Ņäė(d©░ng)š▀╣źō¶ŠW(w©Żng)Įj(lu©░)┘Y«a(ch©Żn)Ż¼ęį▀_(d©ó)ĄĮŽÓĻP(gu©Īn)Ą─š■ų╬═ūģf(xi©”)Ż¼═©│Ż╦¹éāĢ■(hu©¼)▀xō±Ė▀ų¬├¹Č╚╗“╩▄ĻP(gu©Īn)ūóĄ──┐ś╦(bi©Īo)Ż¼Ą½═∙═∙╦¹éāĄ─╣źō¶─┐ś╦(bi©Īo)║═╣źō¶įŁę“śO▓╗Ųź┼õŻ¼▓╔ĄVĪó╩»ė═║═╠ņ╚╗ÜŌ╣½╦ŠĮø(j©®ng)│Ż£S×ķ╦¹éā┐╣ūhŁh(hu©ón)Š│ė░ĒæĪóŚ½ŽóĄžŲŲē─ĪóŲ¾śI(y©©)žØ└Ę║═Ųõ╦³ĻP(gu©Īn)Ūąå¢(w©©n)Ņ}Ą──┐ś╦(bi©Īo)ĪŻ

3.3 ĄVśI(y©©)╣½╦Š╩Ū╚ń║╬įŌĄĮ╚ļŪųĄ─Ż┐

(1)ŠW(w©Żng)Įj(lu©░)ß׶~(y©▓)║═╔ń╣ż╝╝ąg(sh©┤)╣źō¶

▀xō±╠žČ©─┐ś╦(bi©Īo)Ż¼═©▀^(gu©░)Ó]╝■ß׶~(y©▓)┼õ║Ž╔ń╣ż╝╝ąg(sh©┤)╩ŪūŅėąą¦Ą─ßśī”(du©¼)ąį╣źō¶ĪŻICS░▓╚½ū╔įā(x©▓n)╔╠Digital Bond▀M(j©¼n)ąą┴╦ę╗ĒŚ(xi©żng)īŹ(sh©¬)“×(y©żn)Ż║Ž“▓╗═¼╣½╦ŠĄ─ų„ę¬ICSŽĄĮy(t©»ng)╚╦åT░l(f©Ī)│÷┴╦ėąŪČ╚ļ╩Įµ£ĮėĄ─¶~(y©▓)▓µ╩ĮŠW(w©Żng)Įj(lu©░)ß׶~(y©▓)Ó]╝■Ż¼╚╗║¾Ż¼═©▀^(gu©░)ķ_(k©Īi)į┤Ūķł¾(b©żo)ŽĄĮy(t©»ng)ūR(sh©¬)äe╔ŽŃ^─┐ś╦(bi©Īo)Ż¼Ųõųąėą25%Ą─Įė╩šš▀═©▀^(gu©░)³c(di©Żn)ō¶ß׶~(y©▓)Ó]╝■µ£ĮėČ°│╔×ķ╩▄║”š▀Ż¼▀@ą®╩▄║”š▀ųą░³└©Ż║ICSŽĄĮy(t©»ng)ų„╣▄Īóūįäė(d©░ng)╗»╝╝ĤĪóįO(sh©©)éõį\öÓ╣żĪóāx▒Ē╝╝ąg(sh©┤)åTĄ╚ĪŻ

(2) ┬®Č┤└¹ė├

├┐éĆ(g©©)į┬▄ø╝■╣®æ¬(y©®ng)╔╠Č╝Ģ■(hu©¼)ī”(du©¼)ą┬Ą─▄ø╝■┬®Č┤▀M(j©¼n)ąą┼¹┬Č║═ą▐ča(b©│)Ż¼ų╗ėąśO╔┘öĄ(sh©┤)Ą─┬®Č┤Ģ■(hu©¼)│╔×ķ“╬õŲ„╗»”╣żŠ▀Ż¼ę╗Ą®▀@ą®┬®Č┤▒╗“╬õŲ„╗»”Ż¼╦³éāīó▒╗ČÓ─Ļė├ė┌ŠW(w©Żng)Įj(lu©░)╣źō¶ųąŻ¼╚ńCVE -2008-4841ĪóCVE -2010-3333 CVE-2012-0158║═CVE-2010-2568Ą╚Ż¼ŽĄĮy(t©»ng)ča(b©│)ČĪ▓╗▀m┼õ╗“▓┘ū„ŽĄĮy(t©»ng)▓╗ų¦│ųČ╝┐╔─▄ī¦(d©Żo)ų┬▒╗▀@ą®┬®Č┤└¹ė├╣żŠ▀│╔╣”╚ļŪųĪŻ

(3) ╦«┐ė╣źō¶

╣źō¶š▀═©▀^(gu©░)Ėą╚Š─┐ś╦(bi©Īo)ė├æ¶(h©┤)Įø(j©®ng)│ŻįLå¢(w©©n)Ą─ŠW(w©Żng)šŠŻ¼īŹ(sh©¬)¼F(xi©żn)ī”(du©¼)╠žČ©─┐ś╦(bi©Īo)║═ŠW(w©Żng)Įj(lu©░)Ą─╚ļŪų┐žųŲĪŻ

(4) É║ęŌÅVĖµ╣źō¶

É║ęŌÅVĖµ╣źō¶╩Ū═©▀^(gu©░)ŠW(w©Żng)Įj(lu©░)ÅVĖµį┌ŠĆ(xi©żn)é„▓źÉ║ęŌ▄ø╝■Ż¼É║ęŌÅVĖµ╣źō¶░³└©Ž“║ŽĘ©į┌ŠĆ(xi©żn)ÅVĖµūó╚ļ╗“čb▌dÉ║ęŌ▄ø╝■īŹ(sh©¬)¼F(xi©żn)é„▓ź╣źō¶ĪŻ

(5) ßśī”(du©¼)Ą┌╚²ĘĮ╣®æ¬(y©®ng)╔╠║═│ą░³╔╠Ą─╣źō¶

╣źō¶š▀═©▀^(gu©░)│╔╣”╚ļŪų│ą░³╔╠║═Ą┌╚²ĘĮ╣®æ¬(y©®ng)╔╠Ż¼▓ó└¹ė├╦¹éāū„×ķ║¾ķT(m©”n)▀M(j©¼n)╚ļėąßśī”(du©¼)ąįĄ─Ų¾śI(y©©)ŠW(w©Żng)Įj(lu©░)ĪŻ├└ć°(gu©«)┴Ń╩█╔╠╦■╝¬╠ž(Target)į°į┌2013─Ļ11į┬£S×ķ╩Ę╔Žą┼ė├┐©öĄ(sh©┤)ō■(j©┤)ą╣┬Č╩┬╝■Ą─╩▄║”š▀Ż¼Įø(j©®ng)▀^(gu©░)║¾Ų┌š{(di©żo)▓ķ░l(f©Ī)¼F(xi©żn)Ż¼ŠW(w©Żng)Įj(lu©░)ĘĖū’Ęųūė═©▀^(gu©░)╚ļŪų┴╦TargetĄ─Ą┌╚²ĘĮ╣®æ¬(y©®ng)╔╠HVACČ°│╔╣”Ąž▀M(j©¼n)╚ļTargetŠW(w©Żng)Įj(lu©░)īŹ(sh©¬)╩®┴╦öĄ(sh©┤)ō■(j©┤)Ė`╚ĪĪŻĄ┌╚²ĘĮ╣®æ¬(y©®ng)╔╠║═│ą░³╔╠╩Ū«a(ch©Żn)śI(y©©)╣®æ¬(y©®ng)µ£ųąĄ─ĻP(gu©Īn)µI╣Ø(ji©”)³c(di©Żn)Ż¼Ųõą┼Žó░▓╚½å¢(w©©n)Ņ}ę▓æ¬(y©®ng)éõ╩▄ĻP(gu©Īn)ūóĪŻ

(6) ųąķg╚╦(MitM)╣źō¶

ųąķg╚╦╣źō¶╔µ╝░į┌ā╔éĆ(g©©)ųą└^═©ą┼ŽĄĮy(t©»ng)/ĮKČ╦/īŹ(sh©¬)¾wų«ķgĄ─öĄ(sh©┤)ō■(j©┤)örĮžĪóĖ─ūā║═é„▌öĪŻ╣źō¶š▀═©▀^(gu©░)örĮžā╔éĆ(g©©)╩▄║”š▀ų«ķgĄ─╦∙ėąŽÓĻP(gu©Īn)Ž¹ŽóŻ¼╗“š▀Ė─ūāŽ¹Žó╗“ūó╚ļą┬Ž¹ŽóĪŻ▀@į┌║▄ČÓŪķørŽ┬╩ŪĘŪ│Ż╚▌ęūīŹ(sh©¬)¼F(xi©żn)Ą─Ż¼└²╚ńį┌ę╗éĆ(g©©)╬┤╝ė├▄Ą─¤o(w©▓)ŠĆ(xi©żn)Įė╚ļ³c(di©Żn)Įė╩šĘČć·ā╚(n©©i)Ż¼╣źō¶š▀┐╔ęįīóūį╝║ū„×ķųąķg╚╦ĪŻMITM╣źō¶─┐Ą─╩ŪęÄ(gu©®)▒▄╗“ŽÓ╗źšJ(r©©n)ūCų▒Įė┼cĮKČ╦▀M(j©¼n)ąą▀BĮėĪŻ

(7) Ėą╚ŠįO(sh©©)éõ╣źō¶

įO(sh©©)éõųŲįņ╔╠Ą─ą┬įO(sh©©)éõ└’ŅA(y©┤)čb┴╦É║ęŌ▄ø╝■Ż¼ļm╚╗▀@┬Ā(t©®ng)ŲüĒ(l©ói)▓╗╠½┐╔─▄Ż¼Ą½ūŅĮ³Ą─└²ūė╚ń┬ō(li©ón)Žļ╣½╦ŠĄ─│÷žø╣Pėø▒ŠļŖ─XŅA(y©┤)čb┴╦É║ęŌ▄ø╝■ĪŻ╬ęéāę▓║═▓╗═¼ĄVśI(y©©)╣½╦ŠĄ─IT░▓╚½īŻ(zhu©Īn)╝ęī”(du©¼)įO(sh©©)éõŅA(y©┤)čbÉ║ęŌ▄ø╝■ŪķørŻ¼╚ńStuxnet╩┬╝■Ą╚▀M(j©¼n)ąą┴╦ČÓ┤╬ėæšōŻ¼╦¹éā▒Ē╩ŠĘŪ│Żō·(d©Īn)ą─ĪŻ

(8) ā╚(n©©i)▓┐╣żū„╚╦åT═■├{

ā╚(n©©i)▓┐╣żū„╚╦åT╩ŪūŅļyĄ─╣źō¶Ž“┴┐Ż¼ę“?y©żn)ķ╦³ąĶę¬═©▀^(gu©░)ĮM┐Śą┼╚╬ęįīŹ(sh©¬)╩®ÖÓ(qu©ón)Ž▐×Eė├ĪŻę╗ą®▓╗ØM(m©Żn)Īó╩¦═¹╗“╝▒ąĶė├ÕX(qi©ón)Ą─åT╣ż┐╔─▄▓╔╚Ī▀@ŅÉ(l©©i)┤ļ╩®ī”(du©¼)Ų¾śI(y©©)▀M(j©¼n)ąą╣źō¶ĪŻ

3.4 ßśī”(du©¼)▓╔ĄVąąśI(y©©)Ą─ų°├¹ŠW(w©Żng)Įj(lu©░)╣źō¶░Ė└²

ßśī”(du©¼)▓╔ĄVąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶Ż¼▒╚ßśī”(du©¼)Ųõ╦¹ąąśI(y©©)╚ńßt(y©®)į║ĪóŃyąąĄ─ŠW(w©Żng)Įj(lu©░)╣źō¶╦∙½@Ą├Ą─ĻP(gu©Īn)ūóČ╚▌^Ė▀Ż¼Ž┬▒Ē×ķ2010─ĻĄĮ¼F(xi©żn)į┌Ż¼ßśī”(du©¼)▓╔ĄVąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶░Ė└²Ż¼▀@ą®╣źō¶┤_īŹ(sh©¬)░l(f©Ī)╔·▀^(gu©░)Ż¼▓óĦüĒ(l©ói)ųž┤¾ė░ĒæĪŻ

łD8 ╚½Ū“ĄVśI(y©©)╣½╦Š╩▄ĄĮĄ─ŠW(w©Żng)Įj(lu©░)═■├{╗Ņäė(d©░ng)

łD9 ╩▄ĄĮŠW(w©Żng)Įj(lu©░)╣źō¶═■├{Ą─ĄVśI(y©©)╣½╦Š╚½Ū“Ęų▓╝łD

3.5 ī”(du©¼)╣żśI(y©©)ąąśI(y©©)įņ│╔═■├{Ą─É║ęŌ▄ø╝■

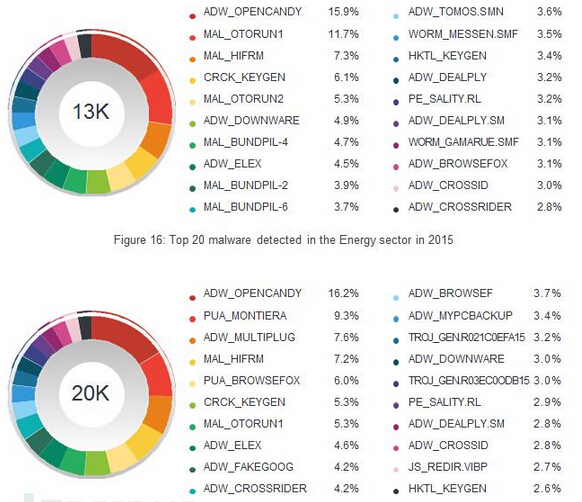

═©▀^(gu©░)░▓╚½čąŠ┐Ż¼╬ęéā╩š╝»┴╦─▄į┤ĪóųŲįņśI(y©©)Īó╩»ė═║═╠ņ╚╗ÜŌ╚²éĆ(g©©)╣żśI(y©©)ąąśI(y©©)2015─ĻĄ─╚š│ŻŠW(w©Żng)Įj(lu©░)╣źō¶öĄ(sh©┤)ō■(j©┤)Ż¼┐éĮY(ji©”)┴╦ŲõųąėąÉ║ęŌ▄ø╝■ĘųŅÉ(l©©i)Ż¼╩š╝»Ą─öĄ(sh©┤)ō■(j©┤)┐╔─▄¤o(w©▓)Ę©£╩(zh©│n)┤_Ąž┤·▒Ē╦∙ėą═■├{Ż¼Ą½╚į▒Ē¼F(xi©żn)┴╦ę╗ĘN┐é¾w┌ģä▌(sh©¼)Ż║

łD10 2015─Ļė░ĒæųŲįņśI(y©©)Ą─É║ęŌ▄ø╝■┼┼├¹Ū░20

ŲõųąŻ¼ADW_OPENCANDY ╩Ū╚²éĆ(g©©)╣żśI(y©©)ąąśI(y©©)ųą▒╗Öz£y(c©©)ĄĮĄ─ūŅ┤¾═■├{Ż╗MAL_OTORUNĪóMAL_HIFRMĪó CRCK_KEYGEN╩Ūį┌╚²éĆ(g©©)╣żśI(y©©)ąąśI(y©©)ųąĄ─ų„ę¬Ėą╚Šį┤Ż╗É║ęŌÅVĖµ▄ø╝■Ėą╚ŠĘų▓╝ė┌╚²éĆ(g©©)╣żśI(y©©)ąąśI(y©©)ĪŻ

3.6 ICSŻ║▓╔ĄVąąśI(y©©)Ą─░▓╚½▒Ī╚§³c(di©Żn)

▓╔ĄVICSŽĄĮy(t©»ng)

SCADAŽĄĮy(t©»ng)ĪóĘų▓╝╩Į┐žųŲŽĄĮy(t©»ng)(DCS)Īó┐╔ŠÄ│╠▀ē▌ŗ┐žųŲŲ„(PLC)Īó▀h(yu©Żn)│╠ĮKČ╦å╬į¬(RTU)Ż¼║å(ji©Żn)ęū▒¼š©čbų├(IED)Ż¼ł╠(zh©¬)ąąŲ„║═é„ĖąŲ„▒╗ÅVĘ║ė├ė┌ūįäė(d©░ng)╗»Ą─▓╔ĄV║═▀xĄVįO(sh©©)éõųąĪŻ▓╔ĄVūįäė(d©░ng)╗»Ą─└²ūė╩ŪŻ║

(1) ┐©▄ć(ch©ź)╔Ž▀M(j©¼n)ąą═┌ĄV║═╦ķĄVįO(sh©©)éõĄ─ūįų„Ā┐ę²ŽĄĮy(t©»ng)ĪŻ

(2) ┐žųŲĄVģ^(q©▒)ūįų„▄ć(ch©ź)▌vĄ─ųĖō]┐žųŲŽĄĮy(t©»ng)(C2)

(3) ĄVģ^(q©▒)ā╚(n©©i)▒▄├Ō┼÷ū▓ŽĄĮy(t©»ng)║═ģ^(q©▒)ė“Ž▐Č©ŽĄĮy(t©»ng)

(4) ╬ŻļU(xi©Żn)Łh(hu©ón)Š│ųął╠(zh©¬)ąą═┌Š“╚╬äš(w©┤)Ą─▀h(yu©Żn)│╠┐žųŲŽĄĮy(t©»ng)(▀h(yu©Żn)│╠▓┘ū„═Ų═┴ÖC(j©®)║══┌Š“ÖC(j©®))

(5) ┐žųŲ▓╗═¼▓╔ĄV┴„│╠Ą─▀^(gu©░)│╠ų¬ūR(sh©¬)ŽĄĮy(t©»ng)(PKS)

(6) ĄVśI(y©©)╣½╦Šī”(du©¼)Łh(hu©ón)Š│ĪóÄr═┴╣ż│╠║═š±äė(d©░ng)Ą─▒O(ji©Īn)£y(c©©)ŽĄĮy(t©»ng)Ż¼ī”(du©¼)ą▒├µ▀\(y©┤n)äė(d©░ng)Īó═┌Š“Īó╦ĒĄ└║═ŽÓÓÅĄ─ĮY(ji©”)śŗ(g©░u)Ą─é„ĖąŽĄĮy(t©»ng)ĪŻ

(7) ░▓čbį┌▌ö╦═Ħ╔ŽĄ─╝ż╣ŌšTī¦(d©Żo)║═īŹ(sh©¬)Ģr(sh©¬)Ęų╬÷ŽĄĮy(t©»ng)(LIBS)ĪŻ

(8) ╦«ŲĮĪóČ©╬╗Īó¾wĘeĪóē║┴”║═┴„┴┐£y(c©©)┴┐╩╣ė├Ą─(ėąŠĆ(xi©żn)╗“¤o(w©▓)ŠĆ(xi©żn))┬Ģ╝{Ż¼ļŖ┤┼Ż¼└ū▀_(d©ó)║═š±äė(d©░ng)é„ĖąŲ„

(9) ė├ė┌ĄžŽ┬ķ_(k©Īi)▓╔Ą─ūįäė(d©░ng)╗»ŽĄĮy(t©»ng)Ż¼╚ńÄr▒¼×─(z©Īi)║”▀h(yu©Żn)│╠įu(p©¬ng)╣└ŽĄĮy(t©»ng)ĪóļŖę║┐žųŲŽĄĮy(t©»ng)Ą╚

(10) ūįäė(d©░ng)Ń@Š«įO(sh©©)éõųąš±äė(d©░ng)ĪóæTąįĪóĄžš║═āAą▒Ą╚╝╝ąg(sh©┤)é„ĖąŲ„

(11) ▌ö╦═Ħ▒O(ji©Īn)┐žŽĄĮy(t©»ng)ĪŻ

▒®┬Čį┌╗ź┬ō(li©ón)ŠW(w©Żng)╔ŽĄ─ICSįO(sh©©)éõ

╬ęéā═©▀^(gu©░)SHODANŻ¼ī”(du©¼)▒®┬Čį┌╗ź┬ō(li©ón)ŠW(w©Żng)╔ŽĄ─HMI┐žųŲŽĄĮy(t©»ng)║═ICSŽĄĮy(t©»ng)▀M(j©¼n)ąą┴╦╦č╦„Ż¼▀@ą®▒®┬Čį┌╗ź┬ō(li©ón)ŠW(w©Żng)╔ŽĄ─įO(sh©©)éõŽĄĮy(t©»ng)║▄╚▌ęū╩▄ĄĮ╣źō¶╚ļŪųĪŻ

łD11 ═©▀^(gu©░)SHODAN╦č╦„Ą─▒®┬Čį┌╗ź┬ō(li©ón)ŠW(w©Żng)╔ŽĄ─HMIįO(sh©©)éõ

╔ŽłD’@╩Š×ķ▒®┬ČHMIŽĄĮy(t©»ng)Ż║Č■č§╗»╠╝(CO2)é„ĖąŲ„Īó╦«▒├ĪóŃŖ┤▓ĪóČčĘ╩│žŻ¼╦«╠Ä└ĒÅS║═ę╗Śl▌ö╦═ĦĪŻ

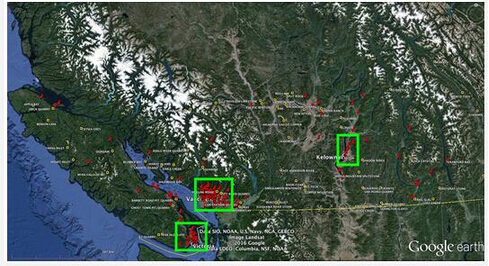

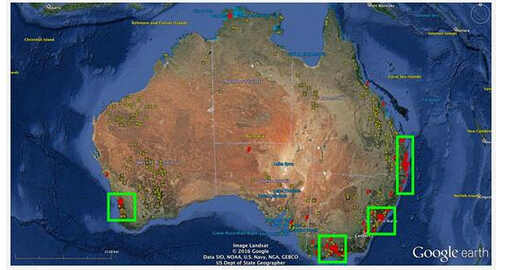

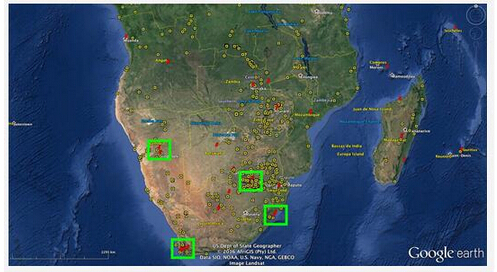

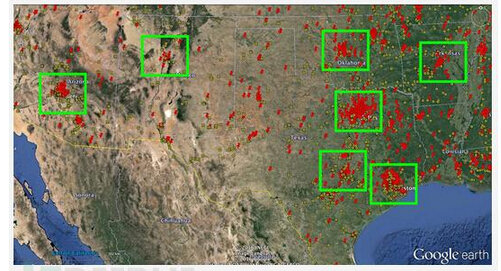

╬ęéā▀Ć└¹ė├GeoIP┼õ║ŽSHODANĄ─╦č╦„öĄ(sh©┤)ō■(j©┤)į┌GOOGLEearthś╦(bi©Īo)ūó┴╦HMI║═ICSŽĄĮy(t©»ng)Ą─Ąž└Ē╬╗ų├Ż¼Ž┬łDųą³S╔½ĘĮēK┤·▒ĒĄV╔Įģ^(q©▒)ė“Ż¼╝t╔½ę²─_┤·▒Ē▒®┬ČĄ─ICSįO(sh©©)éõŻ¼ŠG╔½ĘĮ┐“┤·▒Ēų„ꬥ─╚╦┐┌ųąą─Ż¼╚ń│Ū╩ą╗“┤¾│Ūµé(zh©©n)ĪŻ

łD12 ╝ė─├┤¾▓╗┴ąŅŹĖńéÉ▒╚üå╩Ī─Ž▓┐Ą─ICSįO(sh©©)éõ

łD13 ▒®┬Čį┌░─┤¾└¹üå▓╔ĄV³c(di©Żn)ĖĮĮ³Ą─ICSįO(sh©©)éõ

łD14 ▒®┬Čį┌─ŽĘŪ▓╔ĄV³c(di©Żn)ĖĮĮ³Ą─ICSįO(sh©©)éõ

łD15 ▒®┬Čį┌├└ć°(gu©«)ć°(gu©«)ā╚(n©©i)▓╔ĄV³c(di©Żn)ĖĮĮ³Ą─ICSįO(sh©©)éõ

Å─╣╚ĖĶĄžŪ“╔Ž╬ęéāĄ├│÷┴╦ęįŽ┬Ą─ĮY(ji©”)šōŻ║

Į^┤¾ČÓöĄ(sh©┤)Ą─ĄV╔Į╬╗ė┌Ų½▀h(yu©Żn)Ą─ĄžĘĮŻ¼║▄╔┘ėą▒®┬ČĄ─ICSįO(sh©©)éõį┌╦¹éāĄ─ĖĮĮ³

┤¾ČÓöĄ(sh©┤)▒®┬ČĄ─ICSįO(sh©©)éõ╬╗ė┌┤¾│Ūµé(zh©©n)║═│Ū╩ąĄ─╚╦┐┌ųąą─

¼F(xi©żn)┤·ĄV╔Į╩ŪĖ▀Č╚ūįäė(d©░ng)╗»Ą─Ż¼╦¹éāĄ─ICSįO(sh©©)éõ┐žųŲųąą─═©│Ż╬╗ė┌▀h(yu©Żn)ļx▓╔ĄVĄž³c(di©Żn)öĄ(sh©┤)░┘╗“öĄ(sh©┤)Ū¦╣½└’ęį═ŌĄ─╚╦┐┌ųąą─ĪŻ═©▀^(gu©░)┐žųŲųąą─Ą─HMIŽĄĮy(t©»ng)▀h(yu©Żn)│╠┐žųŲĄVģ^(q©▒)ICSįO(sh©©)éõŻ¼╚ń╣¹▀@ą®ĄVģ^(q©▒)ICSįO(sh©©)éõ▒®┬Čį┌╗ź┬ō(li©ón)ŠW(w©Żng)╔ŽŻ¼Š═Ģ■(hu©¼)╬Ż╝░▓╔ĄV░▓╚½

├└ć°(gu©«)Ą─ĮžłD╩Ūėą³c(di©Żn)ļyęį▒µšJ(r©©n)Ż¼ę“?y©żn)ķįSČÓ╚╦┐┌ųąą─Ęų╔óį┌├└ć°(gu©«)Ė„ĄžĪŻūą╝Ü(x©¼)Öz▓ķŻ¼╬ęéā░l(f©Ī)¼F(xi©żn)Ż¼├└ć°(gu©«)Ą─öĄ(sh©┤)ō■(j©┤)ę▓ū±čŁŅA(y©┤)Ų┌Ą─┌ģä▌(sh©¼)Ż║┤¾ČÓöĄ(sh©┤)Ą─ĄV╔Į╬╗ė┌Ų½▀h(yu©Żn)Ąžģ^(q©▒)Ż¼║▄╔┘ėąICSįO(sh©©)éõ▒®┬Čį┌ĄV╔ĮĖĮĮ³

┤µį┌ę╗éĆ(g©©)║▄Ė▀Ą─Ė┼┬╩ąįŻ¼ę╗ą®ĘŪICSįO(sh©©)éõ▒®┬Čį┌ĄVģ^(q©▒)ĖĮĮ³Ż¼▀@ą®įO(sh©©)éõ┐╔─▄ĄVģ^(q©▒)Ą─Ę■äš(w©┤)Ų„Īó┼_(t©ói)╩ĮÖC(j©®)ĪóęŲäė(d©░ng)įO(sh©©)éõĄ╚Ż¼╦³éāĢ■(hu©¼)│╔×ķöĄ(sh©┤)ō■(j©┤)Ė`╚ĪĄ──┐ś╦(bi©Īo)Ż¼╗“╩Ū╚ļŪųŲ¾śI(y©©)ā╚(n©©i)ŠW(w©Żng)Ą─Ūą╚ļ³c(di©Żn)

4 ░▓╚½Ę└ūo(h©┤)Į©ūh

Ė∙ō■(j©┤)╬ęéāĄ─蹊┐ĮY(ji©”)╣¹ĮY(ji©”)║Ž▓╔ĄVąąśI(y©©)Ą─ŠW(w©Żng)Įj(lu©░)╣źō¶═■├{Ż¼╬ęéā╠ß│÷┴╦▓╔ĄVąąśI(y©©)╣½╦ŠūŅĄ═░▓╚½┼õų├Ą─ÅŖ(qi©óng)ųŲąį░▓╚½▓▀┬įŻ║

(1) ŠW(w©Żng)Įj(lu©░)ĘųČ╬ĪŻīóŠW(w©Żng)Įj(lu©░)äØĘų×ķ▓╗═¼Ą─░▓╚½ģ^(q©▒)ė“Ż¼▓óīŹ(sh©¬)¼F(xi©żn)ĻP(gu©Īn)µI▓┐ĘųĄ─▒Żūo(h©┤)Ė¶ļxĪŻPurdue─Żą═╩ŪäØĘųICSŠW(w©Żng)Įj(lu©░)Ą─ūŅ║├ųĖ─ŽŻ╗

(2) ča(b©│)ČĪ╣▄└ĒĪŻ╝░Ģr(sh©¬)šŲ╬šĪóįu(p©¬ng)╣└║═ūR(sh©¬)äe┬®Č┤ą┼ŽóŻ¼╝░Ģr(sh©¬)ą▐Å═(f©┤)ŽĄĮy(t©»ng)╗“æ¬(y©®ng)ė├▄ø╝■ča(b©│)ČĪŻ¼▀_(d©ó)ĄĮČ┬╚¹┬®Č┤Ż¼Ž¹│²ļ[╗╝Ż╗

(3) įLå¢(w©©n)┐žųŲĪŻ▀@╩ŪÅV┴xĄ─å¢(w©©n)Ņ}Ż¼║Ł╔w┴╦╦∙ėąĘĮ├µĄ─┐╔┐žųŲįLå¢(w©©n)ŠW(w©Żng)Įj(lu©░)ĪóĻP(gu©Īn)µI┘Y«a(ch©Żn)ĪóįO(sh©©)éõ╗“Ę■äš(w©┤)Ż¼Ė∙ō■(j©┤)£╩(zh©│n)┤_Č©┴xĘųŅÉ(l©©i) who/whatÖÓ(qu©ón)Ž▐ Ż╗

(4) ╚ļŪųÖz£y(c©©)ĪŻ╦∙ėąĄ─ŽĄĮy(t©»ng)Č╝ąĶę¬ę╗ą®▒O(ji©Īn)┐žŽĄĮy(t©»ng)╗Ņäė(d©░ng)Ą─ĘĮĘ©Ż¼▓óį┌ŠW(w©Żng)Įj(lu©░)ųąūR(sh©¬)äeØōį┌Ą─É║ęŌ╩┬╝■ĪŻø](m©”i)ėą╚ļŪųÖz£y(c©©)ŽĄĮy(t©»ng)Ż¼ę╗éĆ(g©©)▌p╬óĄ─░▓╚½å¢(w©©n)Ņ}┐╔─▄Ģ■(hu©¼)│╔×ķĻP(gu©Īn)µI░▓╚½╩┬╝■Ż╗

(5) ╩┬╝■ęÄ(gu©®)äØ║═Ēææ¬(y©®ng)ĪŻę╗éĆ(g©©)╚½├µĄ─ŠW(w©Żng)Įj(lu©░)╩┬╝■Ēææ¬(y©®ng)ėŗ(j©¼)äØæ¬(y©®ng)░³└©ę╗ą®ĘeśOų„äė(d©░ng)║═Ēææ¬(y©®ng)ŠÅĮŌĄ─┤ļ╩®ĪŻĘeśOĄ─Ēææ¬(y©®ng)┤ļ╩®┐╔ęįÄ═ų·Ų¾śI(y©©)æ¬(y©®ng)ī”(du©¼)ĪóÖz£y(c©©)║═╣▄└Ē░▓╚½╩┬╝■Ą─░l(f©Ī)╔·ĪŻ

║╦ą─ĻP(gu©Īn)ūóŻ║═ž▓ĮERPŽĄĮy(t©»ng)ŲĮ┼_(t©ói)╩ŪĖ▓╔w┴╦▒ŖČÓĄ─śI(y©©)äš(w©┤)ŅI(l©½ng)ė“ĪóąąśI(y©©)æ¬(y©®ng)ė├Ż¼╠N(y©┤n)║Ł┴╦žSĖ╗Ą─ERP╣▄└Ē╦╝ŽļŻ¼╝»│╔┴╦ERP▄ø╝■śI(y©©)äš(w©┤)╣▄└Ē└Ē─ŅŻ¼╣”─▄╔µ╝░╣®æ¬(y©®ng)µ£Īó│╔▒ŠĪóųŲįņĪóCRMĪóHRĄ╚▒ŖČÓśI(y©©)äš(w©┤)ŅI(l©½ng)ė“Ą─╣▄└ĒŻ¼╚½├µ║Ł╔w┴╦Ų¾śI(y©©)ĻP(gu©Īn)ūóERP╣▄└ĒŽĄĮy(t©»ng)Ą─║╦ą─ŅI(l©½ng)ė“Ż¼╩Ū▒ŖČÓųąąĪŲ¾śI(y©©)ą┼Žó╗»Į©įO(sh©©)╩ū▀xĄ─ERP╣▄└Ē▄ø╝■ą┼┘ć(l©żi)ŲĘ┼ŲĪŻ

▐D(zhu©Żn)▌dšł(q©½ng)ūó├„│÷╠ÄŻ║═ž▓ĮERP┘YėŹŠW(w©Żng)http://m.lukmueng.com/

▒Š╬─ś╦(bi©Īo)Ņ}Ż║░▓╚½ł¾(b©żo)ĖµŲ╩╬÷Ż║▓╔ĄVąąśI(y©©)├µ┼RĄ─ŠW(w©Żng)Įj(lu©░)ķgšÖ╣źō¶═■├{

▒Š╬─ŠW(w©Żng)ųĘŻ║http://m.lukmueng.com/html/solutions/14019319806.html